From Silicon to Site: Sichere Sensoren für das Gesundheitswesen entwickeln

Wenn man neue Technologie entwickelt, stösst man irgendwannauf etwas Unvermeidliches: die reale Welt. Wenn wir die massgeblicheInformationsquelle für Pflegegemeinschaften werden wollen, müssen wir physischin diesen Gemeinschaften präsent sein. Das bedeutet den Einsatz von Sensoren –dem «Nervensystem», das unserer Plattform ermöglicht, die Aktivitäten innerhalbeines Standorts zu verstehen und das Personal bei seiner Arbeit zuunterstützen.

Bei Teton besteht unser Produkt aus vielen Schichten, dochalles beginnt mit den Sensoren, die wir in Patienten- und Bewohnerzimmerninstallieren. Sie liefern die Daten, auf die übergeordnete Modelle,Arbeitsabläufe und Erkenntnisse angewiesen sind. Das Installieren von Hardwarein solch persönlichen, hochsensiblen Umgebungen bringt mehrereVerantwortlichkeiten mit sich. Geräte müssen nahtlos in die Umgebung integriertwerden, ohne Aufmerksamkeit auf sich zu ziehen – und sie müssen sicher sein.

Dies wirft klare Fragen auf: Was bedeutet Sicherheit fürHardware, die in diesen Zimmern platziert wird? Welchen Schutz benötigen dieseGeräte? Und wie stellen wir sicher, dass Partner den von uns gesammelten Datenund den von uns betriebenen Systemen vertrauen können?

Für uns beginnt dieses Vertrauen an der Basis.

Das Bedrohungsmodell

Bevor wir darüber sprechen, wie wir unsere Gerätesichern, müssen wir klar definieren, wogegen wir sie sichern. Hier kommt dieIdee eines Bedrohungsmodells ins Spiel. Ein Bedrohungsmodell ist schlicht eineBeschreibung der Risiken, die wir berücksichtigen, und der Annahmen, die wirüber die Umgebung treffen, in der unsere Geräte betrieben werden. Es leitet unsere Gestaltung von Hardware, Software und Betriebsprozessen.

Sobald man Hardware in einem Pflegezimmer platziert, wird die Sicherheitsdiskussion sehr konkret. Menschen fragen natürlich, was das Gerät tut. Wie funktioniert es? Kann es mich sehen? Kann es mich hören? Kann es mich verfolgen? Diese Geräte befinden sich nicht in einem abgeschlossenen Serverraum. Sie befinden sich im Patientenzimmer oder Wohnraum von einer Person – manchmal in den schwierigsten Momenten dessen Lebens – und wir tragen die Verantwortung, diese Bedenken anzusprechen und sicherzustellen, dass das Gerät als sicher wahrgenommen wird.

Wir gehen davon aus, dass jemand kurzzeitig und opportunistisch Zugang zu einem Gerät erhalten kann. Vielleicht ist einBesucher neugierig, vielleicht interagiert jemand damit. Dieser kurze Zugang sollte nicht ausreichen, um ein Gerät zu öffnen, etwas anzuschliessen oder einen Modus auszulösen, der den normalen Schutz umgeht. Gleichzeitig können wir fähigere Angreifer – Personen mit Werkzeug oder Zeit – nicht vollständig ausschliessen, obwohl dies typischerweise auf einen umfassenderen Verstoss auf Standortebene hindeutet. Das bedeutet, dass Vertrauen aus der Systemarchitektur kommen muss, nicht nur aus dem Sichtbarkeitsniveau des Zimmers.

Die Lieferkette fügt eine weitere Dimension hinzu. Jedes Gerät wird aus Komponenten gebaut, die durch viele Hände gehen, und wir verlassen uns auf externe Partner für Teile des Prozesses und der Komponenten. Ein realistisches Bedrohungsmodell muss die Möglichkeit von Manipulationen in diesen Schritten einschliessen. Wir benötigen vorhersehbare Hardware, vertrauenswürdige Partner und konsistente Fertigungspraktiken.

Da wir eine grosse IoT-Geräteflotte betreiben, müssen wir auch Flotteneffekte berücksichtigen. Ein Netzwerk ist nur so stark wie sein schwächstes Glied. Wir gestalten mit der Annahme, dass eine einzelne kompromittierte Einheit keinen Zugang zu einem anderen Gerät, zu sensiblen Daten oder zu einem Teil des grösseren Systems gewähren darf.

Schliesslich, weil wir im Gesundheitswesen tätig sind, ist Privatsphäre von Anfang an Teil des Bedrohungsmodells. Geräte sollten keine Informationen speichern, die Personen identifizieren oder klinische Details preisgeben könnten. Selbst im schlimmsten Fall – physischer Zugang oder vollständige Kompromittierung – sollte ein Angreifer nichts Wesentliches über die Person im Zimmer erfahren können.

Dies mag viel erscheinen, aber Sicherheit ernst zu nehmen bedeutet auch, transparent über die Risiken zu sein und klar darzulegen, wie wir sie angehen.

Unsere Sicherheitsprinzipien

Sobald wir die Umgebung, in der unsere Geräte betrieben werden, und die potenziellen Bedrohungen darin verstehen, besteht der nächste Schritt darin, klar zu definieren, wie starke, zuverlässige Sicherheit aussehen sollte.

Anstatt Sicherheit als Sammlung einzelner Funktionen oder ein/aus-Schutzmassnahmen zu betrachten, verankern wir unsere Arbeit in einem Satz von Leitprinzipien. Diese Prinzipien prägen, wie wir alles gestalten und bewerten, was wir in realen Situationen einsetzen. Sie halten uns fokussiert auf das, was wirklich zählt, und tragen dazu bei, dass unsere Entscheidungen zuverlässig und konsistent bleiben, während das Produkt sich weiterentwickelt.

Minimieren, was das Gerät weiss

Ein Gerät kann nicht preisgeben, was es nicht hat. Unsere Geräte sind so konzipiert, dass sie ohne Kenntnis der überwachten Person, klinischer Details oder sensibler Metadaten arbeiten. Das Gerät absichtlich unwissend zu halten, reduziert die Auswirkungen einer potenziellen Kompromittierung.

Physischen Zugang als möglich annehmen

Auch in halb überwachten Zimmern kann jemand ein Gerät berühren oder damit interagieren. Wir gehen bei der Hardware-Gestaltung davon aus, dass kurzer Zugang möglich ist, und dass Sicherheit unter diesen Bedingungen dennoch gewährleistet sein muss.

Jedes Gerät als eigene Vertrauensgrenze

Ein einzelnes Gerät sollte niemals zum Einfallstor in den Rest des Systems werden. Wir gestalten mit Eindämmung im Sinn, damit eine kompromittierte Einheit nicht in einen grösseren, vorhersehbaren Ausfall kaskadiert.

Sicher integrieren

Unsere Geräte existieren nicht isoliert. Sie werden in realen Netzwerken betrieben, die von echten Menschen verwaltet werden, und wir müssen sicherstellen, dass wir niemals zur Risikoquelle für die Standorte werden, die uns einsetzen. Wir arbeiten eng mit IT-Teams zusammen, um ihre Umgebungen zu verstehen, ihre Anforderungen zu erfüllen und Entscheidungen zu treffen, die ihren Sicherheitserwartungen entsprechen.

Transparenz statt Verschleierung bevorzugen

Sicherheit entsteht nicht dadurch, dass man verbirgt, wie Dinge funktionieren. Wir setzen auf offene Standards, dokumentierte Schnittstellen und externe Prüfung, wo angebracht. Dies hilft uns, Probleme frühzeitig zu erkennen und das Vertrauen unserer Partner aufzubauen.

Wie prägen diese Prinzipien unser Produkt?

Das erste praktische Ergebnis dieser Prinzipien ist die Art und Weise, wie wir die Beziehung zwischen dem Sensor, der Recheneinheit und dem Standortnetzwerk strukturieren.

.png)

Ein häufiger Verwechslungspunkt ist, wie die Sensoren tatsächlich mit dem Netzwerk und unserem Backend verbunden sind. Entwurfsbedingt ist nur die Recheneinheit mit dem Standortnetzwerk verbunden. Die Sensoren im Zimmer verbinden sich direkt mit dieser Recheneinheit – und nirgendwo sonst.

Das bedeutet, dass der Sensorverkehr vollständig in dieser lokalen Schleife bleibt. Er verlässt das Zimmer nicht, erscheint nicht im Standortnetzwerk und wird niemals dem Internet ausgesetzt. Die Sensoren sind de facto von der Aussenwelt isoliert – was wichtig ist, da Sensoren generell der sensibelste Teil eines bildbasierten Systems sind. Wir verlassen uns nicht allein auf die Hersteller, mit denen wir zusammenarbeiten. Stattdessen behandeln wir Sensoren als Komponenten, die eingedämmt und kontrolliert werden müssen – nicht als Geräte, denen man standardmässig vertraut.

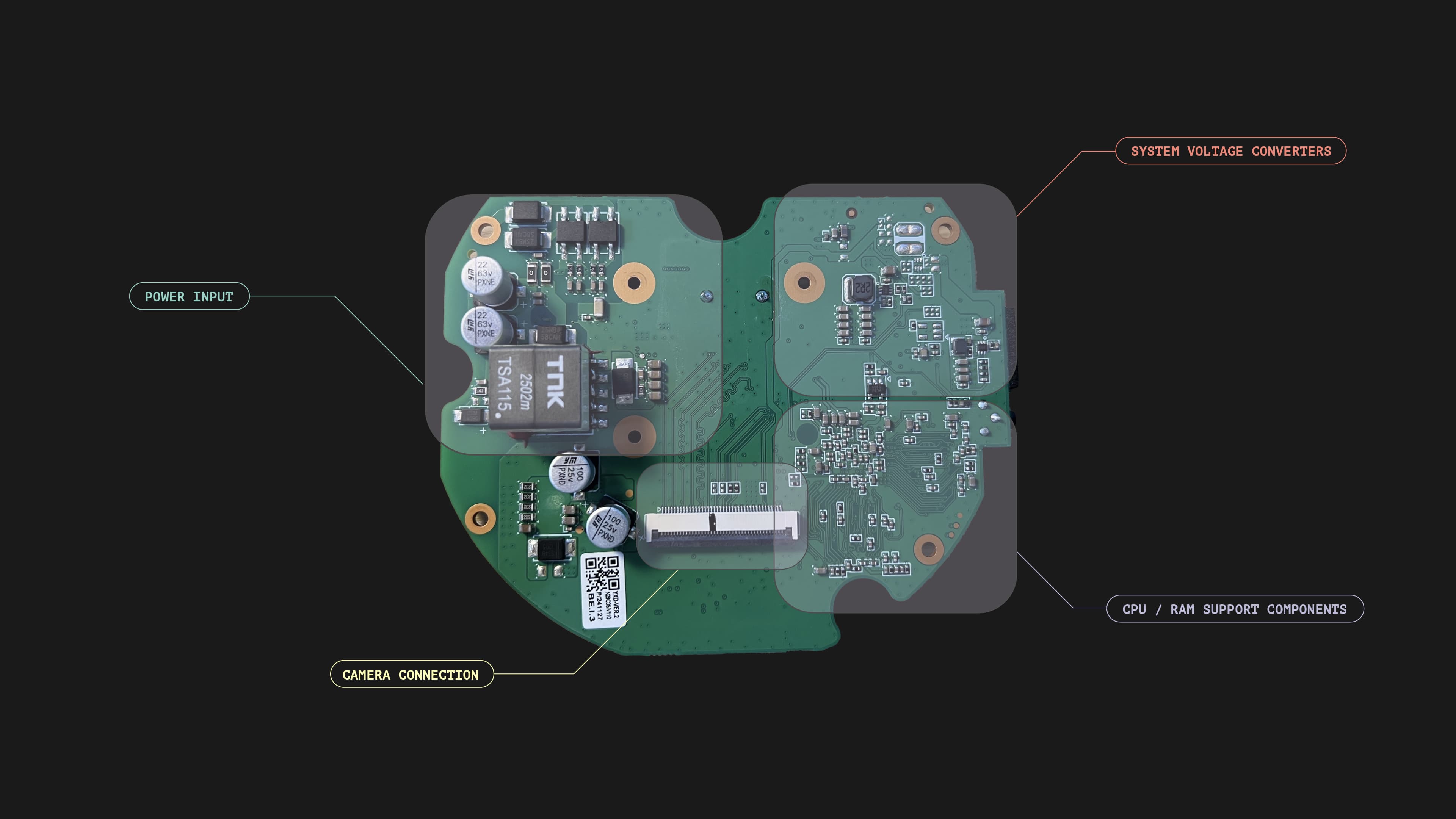

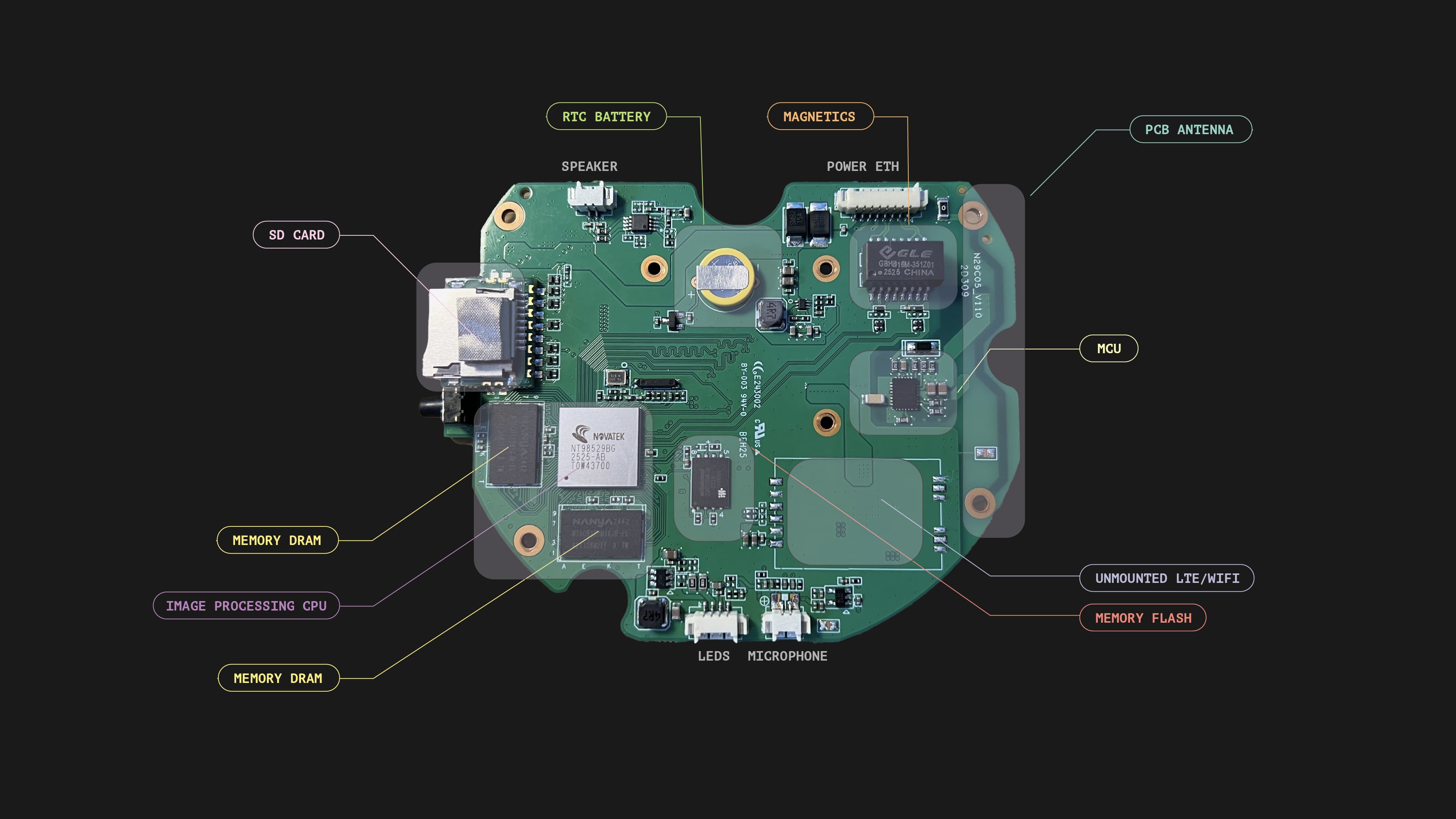

Im Rahmen dieses Ansatzes inspizieren wir die von uns verwendeten Sensoren auch auf Hardware-Ebene. Wir zerlegen Einheiten regelmässig, um zu überprüfen, dass sie dem erwarteten Design entsprechen und keine zusätzlichen Komponenten, Funkmodule oder Schnittstellen vorhanden sind, die dort nicht sein sollten. Es geht nicht darum, unseren Lieferanten zu misstrauen. Es geht darum, die Hardware zu validieren, auf die wir uns verlassen, und sicherzustellen, dass der sensibelste Teil des Systems genau so funktioniert, wie wir es erwarten.

Die gesamte Verarbeitung erfolgt lokal auf der Recheneinheit. Der Rohdaten-Feed wird vor Ort analysiert, und nur verarbeitete Daten werden an unser Backend gesendet. Zu diesem Zeitpunkt trägt die Information keine persönliche Identität oder Verbindung zur persönlichen Geschichte.

Das Gerät weiss nicht, wen es beobachtet. Es weiss nur, was es im Moment sieht, und die Ausgabe der Modelle, die auf der Recheneinheit laufen.

Wie prägen diese Prinzipien unsere Prozesse?

Diese Prinzipien leiten auch die Art und Weise, wie wir unsere Geräte bauen, einsetzen und verwalten. Wir montieren unsere Hardware intern aus Komponenten vertrauenswürdiger Lieferanten und führen eigene technische Bewertungen durch, bevor etwas in Betrieb genommen wird. Wenn Geräte vor Ort installiert werden, arbeiten wir mit geschulten Installateuren zusammen, die die Umgebungen, in die sie eintreten, und die von uns erwarteten Standards verstehen.

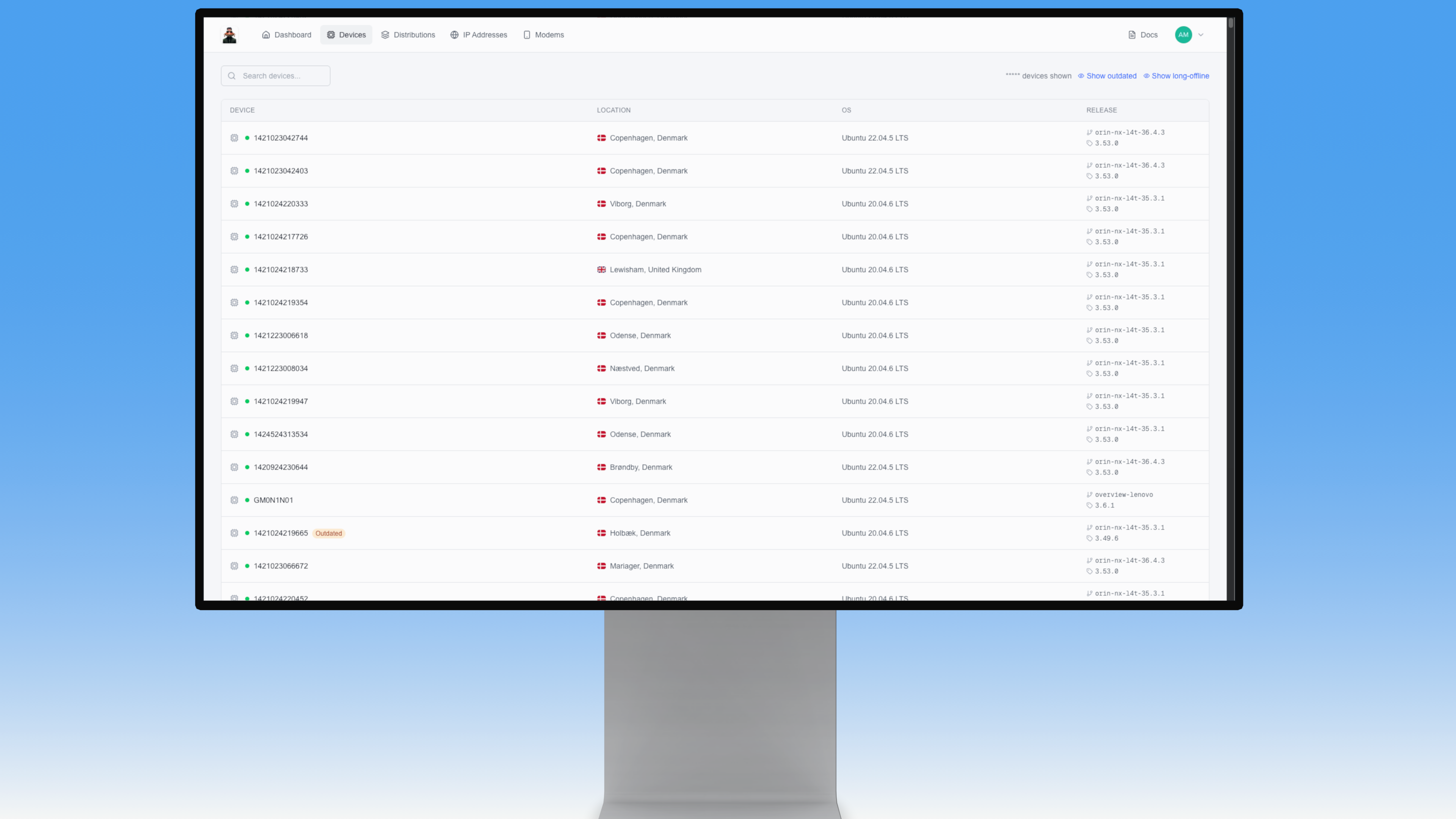

Jedes von uns eingesetzte Gerät wird zentral verwaltet. Es darf erst dann mit unserem Backend kommunizieren, wenn es geprüft und freigegeben wurde. Dies hilft sicherzustellen, dass nur da bekannte, verifizierte Hardware ein Teil der Flotte wird.

Sobald Geräte im Einsatz sind, halten wir engen Kontakt mit den IT-Teams der Standorte und überwachen das Geräteverhalten als Teil unseres normalen Betriebs. Wenn etwas offline geht oder sich unerwartet verhält, werden Alarme ausgelöst, damit wir die Situation schnell einschätzen können. Das Ziel ist keine Überwachung der Standorte selbst, sondern das Bewusstsein, ob unser System so funktioniert, wie es konzipiert wurde.

Wir begrüssen auch externe Rückmeldungen.

Wir betreiben ein Bug-Bounty-Programm und ermutigen Sicherheitsforscher, sich zu melden, wenn sie potenzielle Probleme entdecken. Offenheit hilft uns, uns zu verbessern, und externe Prüfung ist ein wichtiger Teil des Aufbaus widerstandsfähiger Systeme. Um diese Philosophie zu unterstützen, stellen wir unser internes Flottenmanagement-Tool als Open Source zur Verfügung. Dies gibt Partnern und der breiteren Community mehr Einblick in unsere Geräteverwaltung in grossem Massstab und bekräftigt unser Bekenntnis zu Transparenz und Vertrauen.

Schlussbemerkung

Geräte in Pflegezimmern zu sichern ist nicht einfach – und das sollte es auch nicht sein. Diese Umgebungen umfassen echte Menschen, echte Schwachstellen und echte Verantwortlichkeiten. Unser Ansatz ist es, ehrlich über die Risiken zu sein, klar über unsere Annahmen zu kommunizieren und sowohl unsere Hardware als auch unsere Prozesse bewusst zu gestalten. Sicherheit ist keine Checkliste und niemals abgeschlossen. Es ist eine fortlaufende Praxis, die sich weiterentwickelt, wenn unser Produkt wächst und wir mehr von Partnern, Forschern und den Standorten lernen, die auf uns angewiesen sind. Indem wir unsere Arbeit auf starken Prinzipien verankern, das Gebaute validieren und offen für Prüfung bleiben, wollen wir Systeme schaffen, denen Menschen in den Momenten vertrauen können, in denen Vertrauen am meisten zählt.